Dans la documentation la commande de création du conteneur la commande prend déjà en compte le mappage de volume A privacy-first, open-source home assistant | Gladys Assistant

docker run -d \

--restart=always \

--privileged \

--network=host \

--name gladys \

-e NODE_ENV=production \

-e SERVER_PORT=80 \

-e TZ=Europe/Paris \

-e SQLITE_FILE_PATH=/var/lib/gladysassistant/gladys-production.db \

-v /var/run/docker.sock:/var/run/docker.sock \

-v /var/lib/gladysassistant:/var/lib/gladysassistant \

-v /dev:/dev \

gladysassistant/gladys:4.0.0-beta-arm

-v /dev:/dev ou -v /run/udev:/run/udev et surtout –privileged

Dans ton script il manque --privileged

Sous entendu que la portée du WiFi ou que l’ethernet soit dispo. Je vois l’idée , je penses que les pods vont répondre à ce besoin.

La criticité est la même entre router et coordinator, on peut exprimer la même chose avec le dongle , s’il tombe tu n’as plus rien. Faut juste pas qu’on conseil autre chose que ce que défini le projet zigbee2mqtt pour augmenter la portée. ( Un router n’est ni plus ni moins qu’un coordinateur avec un firmware différent ).

Je compte tester ce soir ton image , je te ferai un retour ![]()

)

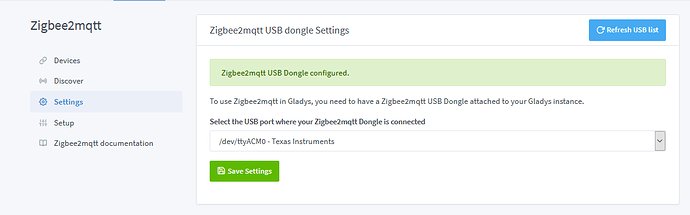

) ( pour le nom du stick )

( pour le nom du stick )